Hola amigos, esta vez os traigo un manual para comprobar la seguridad wireless de nuestra casa, es muy útil para verificar si necesitais reforzar la seguridad wifi, para ello necesitaremos un DVD-Live de Back Track 4 Final y un portátil o un sobremesa con tarjeta wireless.

Al final pondre los links de descarga y matizaré sobre algunos comandos.

Una vez conseguido el Back Track 4 insertamos el DVD en la unidad óptica y reiniciamos el PC. Según la bios de la placa tienes que darle a F2 o Esc o F10…etc para entrar al menú de arranque, una vez aquí seleccionar la unidad óptica y pulsar Enter.

Una vez pulsado Enter saldrá una ventana con varias opciones a elegir, elegir las dos primeras de arriba que corresponden al Inicio con Resolucion 1024×768 o con la Resolucion 800×600. Una vez cargue el Sistema, saldrá una ventana de línea de comandos y debereis poner “startx” y empezará el modo gráfico.

Aquí empieza todo el proceso:

Aquí empieza todo el proceso:

Abrir un terminal para ver que interfaz estamos usando, para ello escribid sin comillas:

“airmon-ng”

Una vez sepamos nuestro interfaz procedemos a escanear la red, volvemos a escribir en la misma terminal:

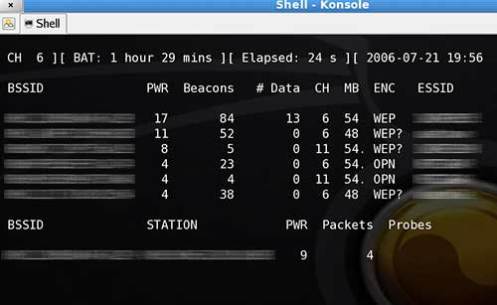

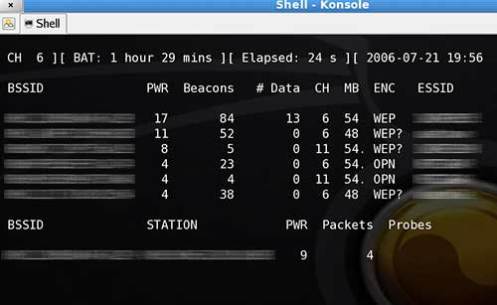

“airodump-ng wlan0″ (wlan0, ath0,…etc es el interfaz)

Cuando ya observemos que encuentra nuestra red, cancelamos el proceso con Tecla Ctrl + Tecla C, abrir una nueva terminal y escribimos en este caso para capturar balizas de señal (Beacons) y paquetes de datos (#Data/s):

Cuando ya observemos que encuentra nuestra red, cancelamos el proceso con Tecla Ctrl + Tecla C, abrir una nueva terminal y escribimos en este caso para capturar balizas de señal (Beacons) y paquetes de datos (#Data/s):

“airodump-ng -w wep -c 11 –bssid ff:ff:ff:ff:ff:ff wlan0″

[airodump-ng -w (nombre del archivo que se creará, en nuestro caso wep) -c (canal) --bssid(bssid) interfaz] //es posible que no identifique la red y os pedirá que introduzcais el ESSID ( es el nombre de la red) en este caso pondremos [--essid nombre_de_la_red].

Los datos de el canal y bssid deben ser los de nuestra red wireless.

Atencion: no detener el proceso hasta que tengamos por lo menos 35.000 paquete de datos(#Data/s)

El siguiente paso es asociarnos a la red para ello abrimos una nueva terminal y escribimos (se puede hacer mientras está capturando paquetes) el siguente comando:

“aireplay-ng -1 0 -a ff:ff:ff:ff:ff:ff wlan0″

Una vez asociados en la misma terminal escribimos este comando para abrir/leer los paquetes capturados en el comando antes puesto que sigue corriendo:

“aireplay-ng -3 -b ff:ff:ff:ff:ff:ff wlan0″

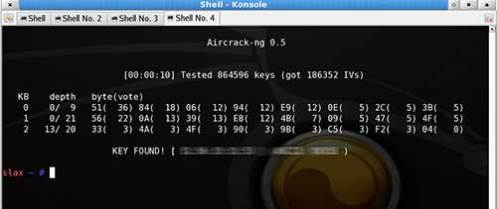

Una vez obtenidos los 35.000 paquetes de datos como mínimo y leidos unos tantos miles tambien, procedemos a crackear la contraseña.

Primero debemos saber como se llama el fichero donde se ha almacenado, para ello en la terminal, escirbimos:

“dir” y copiamos el nombre del fichero .cap

Una vez realizado esto pasamos al último paso:

“aircrack-ng wep-01.cap”

Con este comando empezará a averiguar la contraseña de nuestra wireless, si no la saca es que tiene buena seguridad o que no as conseguido suficientes paquetes, pero dada que la autenticacion es WEP, la sacará porque se ha quedado obsoleto y se puede averiguar la contraseña como en este manual os explico.

Con este comando empezará a averiguar la contraseña de nuestra wireless, si no la saca es que tiene buena seguridad o que no as conseguido suficientes paquetes, pero dada que la autenticacion es WEP, la sacará porque se ha quedado obsoleto y se puede averiguar la contraseña como en este manual os explico.

Os recomiendo poner de seguridad WPA/PSK o WPA2

Descarga Directa: http://www.backtrack-linux.org/download.php?fname=bt4f

Descarga Directa: http://www.backtrack-linux.org/download.php?fname=bt4fvm

La MAC es un es un identificador de 48 bits que corresponde de forma única a una tarjeta de red. (ff:ff:ff:ff:ff:ff)

-c canal = es el canal de nuestra red puede oscilar del 1 al 11

Espero que les haya servido este post, es muy bueno, funciona 100%, si no coje la tarjeta de red es que el Sistema Operativo no tiene el driver de su tarjeta de red, espero respuestas.

Ya saben agregen a favoritos!

Espero que les haya servido,comenten, no cuesta nada.

Me costó trabajo hacerlo.

Un saludo.

Al final pondre los links de descarga y matizaré sobre algunos comandos.

Una vez conseguido el Back Track 4 insertamos el DVD en la unidad óptica y reiniciamos el PC. Según la bios de la placa tienes que darle a F2 o Esc o F10…etc para entrar al menú de arranque, una vez aquí seleccionar la unidad óptica y pulsar Enter.

Una vez pulsado Enter saldrá una ventana con varias opciones a elegir, elegir las dos primeras de arriba que corresponden al Inicio con Resolucion 1024×768 o con la Resolucion 800×600. Una vez cargue el Sistema, saldrá una ventana de línea de comandos y debereis poner “startx” y empezará el modo gráfico.

Abrir un terminal para ver que interfaz estamos usando, para ello escribid sin comillas:

“airmon-ng”

Una vez sepamos nuestro interfaz procedemos a escanear la red, volvemos a escribir en la misma terminal:

“airodump-ng wlan0″ (wlan0, ath0,…etc es el interfaz)

“airodump-ng -w wep -c 11 –bssid ff:ff:ff:ff:ff:ff wlan0″

[airodump-ng -w (nombre del archivo que se creará, en nuestro caso wep) -c (canal) --bssid(bssid) interfaz] //es posible que no identifique la red y os pedirá que introduzcais el ESSID ( es el nombre de la red) en este caso pondremos [--essid nombre_de_la_red].

Los datos de el canal y bssid deben ser los de nuestra red wireless.

Atencion: no detener el proceso hasta que tengamos por lo menos 35.000 paquete de datos(#Data/s)

El siguiente paso es asociarnos a la red para ello abrimos una nueva terminal y escribimos (se puede hacer mientras está capturando paquetes) el siguente comando:

“aireplay-ng -1 0 -a ff:ff:ff:ff:ff:ff wlan0″

Una vez asociados en la misma terminal escribimos este comando para abrir/leer los paquetes capturados en el comando antes puesto que sigue corriendo:

“aireplay-ng -3 -b ff:ff:ff:ff:ff:ff wlan0″

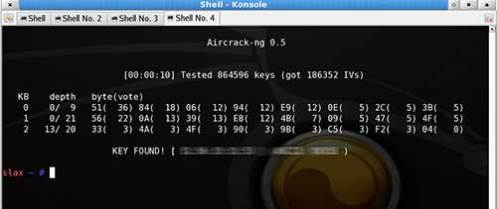

Una vez obtenidos los 35.000 paquetes de datos como mínimo y leidos unos tantos miles tambien, procedemos a crackear la contraseña.

Primero debemos saber como se llama el fichero donde se ha almacenado, para ello en la terminal, escirbimos:

“dir” y copiamos el nombre del fichero .cap

Una vez realizado esto pasamos al último paso:

“aircrack-ng wep-01.cap”

Os recomiendo poner de seguridad WPA/PSK o WPA2

Descarga Back Track 4 Final: 1570MB

Torrent: http://www.backtrack-linux.org/bt4-final.iso.torrentDescarga Directa: http://www.backtrack-linux.org/download.php?fname=bt4f

Descarga Back Track 4 Final version VM ware: 2000MB

Torrent: http://www.backtrack-linux.org/bt4-final-vm.zip.torrentDescarga Directa: http://www.backtrack-linux.org/download.php?fname=bt4fvm

Opciones de comandos:

–bssid = MAC del Punto de acceso/RouterLa MAC es un es un identificador de 48 bits que corresponde de forma única a una tarjeta de red. (ff:ff:ff:ff:ff:ff)

-c canal = es el canal de nuestra red puede oscilar del 1 al 11

Espero que les haya servido este post, es muy bueno, funciona 100%, si no coje la tarjeta de red es que el Sistema Operativo no tiene el driver de su tarjeta de red, espero respuestas.

Ya saben agregen a favoritos!

Espero que les haya servido,comenten, no cuesta nada.

Me costó trabajo hacerlo.

Un saludo.

Comentarios

Publicar un comentario